En un mundo cada vez más interconectado, la seguridad digital se ha convertido en una prioridad ineludible. Cada día, millones de mexicanos y usuarios en Latinoamérica realizan transacciones, comparten información personal y acceden a servicios esenciales a través de internet. Sin embargo, esta comodidad viene acompañada de riesgos significativos, desde el robo de identidad hasta el fraude financiero, que evolucionan constantemente.

La protección de nuestras cuentas en línea ya no puede depender únicamente de una contraseña robusta. Los ciberdelincuentes desarrollan métodos cada vez más sofisticados para acceder a nuestra información, y una de las herramientas más efectivas para frustrar sus intentos es la verificación en dos pasos. Este mecanismo añade una capa extra de seguridad, asegurando que solo tú puedas acceder a tus perfiles, incluso si tu contraseña ha sido comprometida. En esta guía, exploraremos a fondo qué es, por qué es vital y cómo puedes activarla en tus cuentas más importantes, como Google, para blindar tu vida digital en 2026.

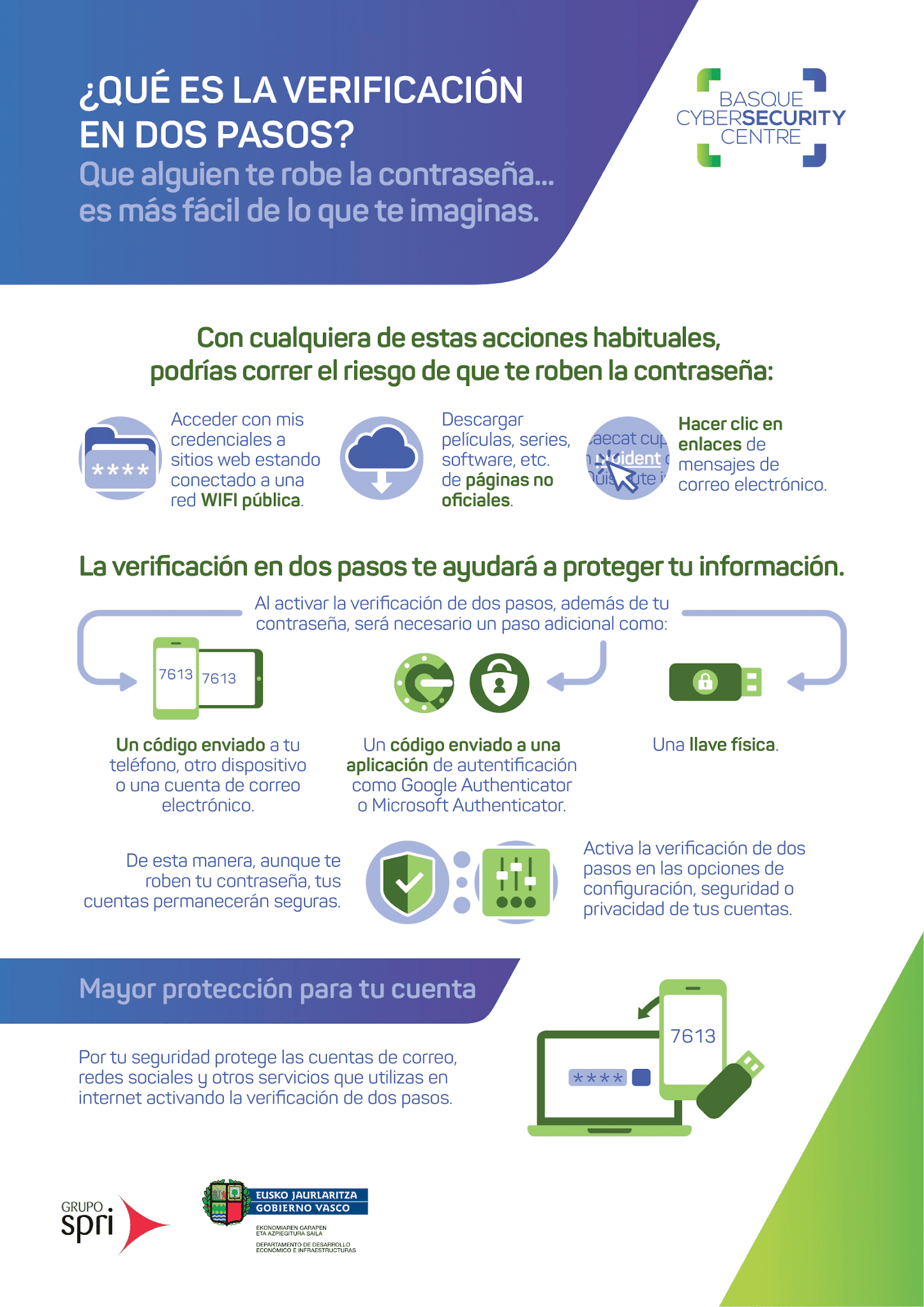

Qué es la verificación en dos pasos

La verificación en dos pasos (también conocida como 2FA o autenticación de dos factores) es un método de seguridad que requiere dos tipos diferentes de credenciales para iniciar sesión en una cuenta. Además de tu contraseña (algo que sabes), te pide un segundo factor (algo que tienes o algo que eres), como un código enviado a tu celular, un token de una aplicación autenticadora o una huella dactilar, haciendo mucho más difícil el acceso no autorizado.

¿Por qué es crucial la verificación en dos pasos en 2026?

La era digital de 2026 presenta un panorama de amenazas cibernéticas más complejo y persistente que nunca. La información personal y financiera de los usuarios es un objetivo constante para los atacantes. Implementar la verificación en dos pasos no es solo una recomendación, sino una necesidad imperante para salvaguardar tu identidad y tus activos digitales.

Amenazas digitales en aumento

Los ciberdelincuentes están en una carrera armamentista constante, desarrollando nuevas técnicas para explotar vulnerabilidades. Para 2026, se estima que los ataques de phishing y smishing (phishing vía SMS) han evolucionado para ser aún más convincentes, utilizando inteligencia artificial para personalizar mensajes y engañar a las víctimas. En México, los incidentes de robo de credenciales y acceso no autorizado a cuentas bancarias o de redes sociales se han mantenido en niveles preocupantes, con pérdidas económicas que, según la CONDUSEF, pueden ascender a miles de pesos por incidente, afectando a miles de usuarios anualmente. Un solo acceso no autorizado a tu correo electrónico principal puede abrir la puerta a todas tus demás cuentas.

Protección contra el acceso no autorizado

Imagina que tu contraseña, por más compleja que sea, cae en manos equivocadas debido a una filtración de datos masiva de algún servicio en línea o a un ataque de malware en tu dispositivo. Sin la verificación en dos pasos, esa contraseña robada sería suficiente para que un atacante iniciara sesión en tu cuenta. Con 2FA activada, incluso si tienen tu contraseña, necesitarían ese segundo factor (que solo tú posees) para completar el proceso de inicio de sesión. Esto detiene en seco la mayoría de los intentos de intrusión, protegiendo tu información personal, tus contactos, tus fotografías y tus datos financieros.

Requisitos de seguridad para servicios esenciales

Cada vez más instituciones en México y a nivel global están exigiendo o recomendando encarecidamente la verificación en dos pasos para sus plataformas. Bancos como BBVA, Citibanamex o Santander, así como plataformas gubernamentales como el Servicio de Administración Tributaria (SAT) o el Instituto Mexicano del Seguro Social (IMSS), implementan o sugieren el uso de medidas de seguridad adicionales. Esto se debe a que la protección de datos es una responsabilidad compartida, y la 2FA es una de las defensas más efectivas contra el fraude y el robo de identidad, cumpliendo con regulaciones de protección de datos más estrictas que se han ido implementando hasta 2026.

Cómo funciona la verificación en dos pasos

La verificación en dos pasos se basa en el principio de combinar dos factores de autenticación independientes. Tradicionalmente, se clasifican en tres categorías:

- Algo que sabes: Este es tu factor principal, generalmente tu contraseña. Es la información secreta que tú conoces y que usas regularmente para acceder a tus cuentas.

- Algo que tienes: Este es el segundo factor más común. Se refiere a un objeto físico que está en tu posesión y que genera o recibe un código único. Ejemplos incluyen tu teléfono móvil (para recibir SMS o usar una aplicación autenticadora) o una llave de seguridad física.

- Algo que eres: Este factor se basa en características biométricas únicas de tu persona, como tu huella dactilar, reconocimiento facial o escaneo de iris. Aunque no es el método más extendido para el segundo factor en todos los servicios, su uso está creciendo, especialmente en dispositivos móviles.

Cuando intentas iniciar sesión en una cuenta con 2FA activada, el proceso generalmente sigue estos pasos:

- Ingresas tu nombre de usuario y contraseña como de costumbre.

- El sistema verifica tu contraseña. Si es correcta, te solicita el segundo factor.

- Proporcionas el segundo factor (por ejemplo, un código de 6 dígitos de tu aplicación autenticadora o un toque en tu llave de seguridad).

- Una vez que ambos factores son verificados exitosamente, se te concede acceso a la cuenta.

Este proceso asegura que, incluso si un atacante obtiene tu contraseña, no podrá acceder a tu cuenta sin el segundo factor, que está físicamente contigo o ligado a tu biometría.

Guía paso a paso: activar la verificación en dos pasos en tu cuenta Google (actualizado a 2026)

Google es el centro de nuestra vida digital para muchos, gestionando correos electrónicos, documentos, fotos y acceso a innumerables servicios. Proteger tu cuenta de Google con la verificación en dos pasos es una de las mejores decisiones que puedes tomar. A continuación, te mostramos cómo activarla, con opciones y consideraciones para 2026.

Acceder a la configuración de seguridad de Google

- Inicia sesión en tu cuenta de Google: Abre tu navegador web y ve a myaccount.google.com/security.

- Navega a la sección de seguridad: En el panel de navegación de la izquierda, selecciona Seguridad.

- Encuentra la verificación en dos pasos: Desplázate hacia abajo hasta la sección “Cómo inicias sesión en Google” y haz clic en Verificación en dos pasos.

- Comienza la configuración: Haz clic en Empezar. Es posible que Google te pida que vuelvas a introducir tu contraseña para verificar tu identidad.

Opciones de verificación y su configuración

Google te ofrecerá diversas opciones para el segundo factor. Es recomendable configurar al menos dos métodos de respaldo en caso de que pierdas o no tengas acceso a tu método principal.

1. Mensajes de texto (SMS) o llamadas de voz

Este es uno de los métodos más sencillos y comunes, aunque como veremos, no el más seguro.

- Selecciona “Mensaje de texto o llamada de voz”: En la pantalla de configuración, elige esta opción.

- Verifica tu número de teléfono: Google mostrará el número de teléfono asociado a tu cuenta. Si es correcto, haz clic en Siguiente. Si necesitas cambiarlo, puedes hacerlo.

- Recibe y introduce el código: Google enviará un código de 6 dígitos a tu teléfono vía SMS. Introduce este código en el campo correspondiente en la página de Google y haz clic en Siguiente.

- Activa la verificación: Una vez verificado el código, se te preguntará si deseas activar la verificación en dos pasos. Haz clic en Activar.

2. Aplicación autenticadora (Google Authenticator, Authy)

Las aplicaciones autenticadoras generan códigos de 6 u 8 dígitos que cambian cada 30-60 segundos y no requieren conexión a internet para funcionar. Son más seguras que los SMS.

- Selecciona “Aplicación Authenticator”: En la pantalla de configuración de 2FA, busca la opción y haz clic en Configurar.

- Elige tu dispositivo: Selecciona si usas Android o iPhone y haz clic en Siguiente.

- Escanea el código QR: Abre tu aplicación autenticadora (descárgala si no la tienes, como Google Authenticator o Authy) y selecciona la opción para añadir una nueva cuenta (generalmente un signo “+”). Escanea el código QR que aparece en la pantalla de tu computadora.

- Introduce el código generado: La aplicación generará un código. Introdúcelo en la página de Google y haz clic en Verificar.

- Finaliza la configuración: Una vez verificado, tu aplicación autenticadora estará vinculada.

3. Llaves de seguridad físicas (YubiKey, Titan Security Key)

Estas son pequeñas llaves USB o Bluetooth que se conectan a tu dispositivo. Son consideradas el método más seguro contra el phishing.

- Selecciona “Llave de seguridad”: En las opciones de 2FA, elige esta opción y haz clic en Añadir llave de seguridad.

- Conecta tu llave: Sigue las instrucciones en pantalla para conectar tu llave de seguridad (USB, NFC o Bluetooth) a tu computadora o dispositivo móvil.

- Registra la llave: Cuando se te solicite, toca o activa tu llave de seguridad. Google la registrará en tu cuenta. Puedes darle un nombre descriptivo, como “YubiKey de casa”.

- Confirma: Una vez registrada, la llave estará lista para usarse como segundo factor.

4. Códigos de respaldo

Estos son códigos de un solo uso que puedes imprimir o guardar en un lugar seguro. Son vitales en caso de que pierdas tu teléfono o tu llave de seguridad.

- Selecciona “Códigos de respaldo”: En la sección de 2FA, haz clic en Configurar o Mostrar códigos.

- Genera y guarda los códigos: Google generará una lista de 10 códigos de un solo uso.

- Descarga, imprime o anota: Es crucial que guardes estos códigos en un lugar seguro y fuera de línea. Puedes descargarlos como archivo de texto, imprimirlos o anotarlos manualmente. Cada código solo se puede usar una vez.

Configuración de métodos adicionales y revocación

Una vez que hayas activado tu método principal, Google te permitirá añadir más métodos de respaldo. Es altamente recomendable tener al menos dos opciones. También podrás ver una lista de tus dispositivos de confianza (aquellos donde no se te pide el segundo factor cada vez) y revocar el acceso a cualquiera que ya no uses.

Métodos de verificación: pros y contras (y por qué el SMS es menos seguro)

La elección del método de verificación en dos pasos puede influir significativamente en el nivel de seguridad de tu cuenta. No todos los métodos ofrecen la misma protección.

Aplicaciones autenticadoras: seguridad robusta y autonomía

Pros:

- Mayor seguridad: Los códigos se generan directamente en tu dispositivo y cambian cada pocos segundos, lo que los hace difíciles de interceptar o predecir.

- No dependen de la red celular: Funcionan sin conexión a internet, lo que es útil en zonas con poca cobertura o en el extranjero.

- Resistencia al phishing: A diferencia de los SMS, los códigos de las apps autenticadoras no pueden ser fácilmente redirigidos o interceptados por ataques de phishing.

- Múltiples cuentas: Una sola aplicación puede gestionar códigos para muchas cuentas diferentes (Google, Facebook, Instagram, etc.).

Contras:

- Configuración inicial: Requiere descargar una aplicación y escanear códigos QR, lo que puede ser un poco más complejo que solo introducir un número de teléfono.

- Respaldo: Si pierdes tu teléfono sin haber respaldado tu aplicación autenticadora, podrías tener dificultades para acceder a tus cuentas (por eso los códigos de respaldo son cruciales).

Llaves de seguridad físicas: el blindaje definitivo

Pros:

- Máxima seguridad: Ofrecen la mayor protección contra el phishing y otros ataques sofisticados. Las llaves verifican la autenticidad del sitio web al que intentas acceder, evitando que ingreses tus credenciales en una página falsa.

- Facilidad de uso: Una vez configuradas, solo necesitas conectar o tocar la llave para autenticarte.

- Estándares abiertos: Compatibles con estándares como FIDO U2F y FIDO2/WebAuthn, aceptadas por la mayoría de los servicios importantes.

Contras:

- Costo: Las llaves de seguridad tienen un costo inicial (desde unos $400 MXN hasta más de $1,500 MXN, dependiendo de la marca y características).

- Pérdida: Si pierdes todas tus llaves de seguridad y no tienes métodos de respaldo, podrías quedar bloqueado de tu cuenta.

- Compatibilidad: Aunque creciente, no todos los servicios web o aplicaciones las soportan como método principal.

Mensajes SMS: conveniencia con riesgos

Pros:

- Familiaridad y conveniencia: Casi todo el mundo tiene un teléfono móvil y sabe cómo recibir un SMS. No requiere aplicaciones adicionales.

- Fácil configuración: Es el método más rápido de configurar.

Contras (y por qué es menos seguro):

- Ataques de SIM swapping: Este es el riesgo principal. Un atacante puede engañar a tu proveedor de telefonía móvil (Telcel, AT&T, Movistar) para que transfiera tu número de teléfono a una nueva tarjeta SIM bajo su control. Una vez que tienen tu número, pueden recibir tus códigos SMS y acceder a tus cuentas. En México, los casos de SIM swapping han sido reportados con una frecuencia preocupante, afectando a usuarios con cuentas bancarias y de redes sociales.

- Intercepción de SMS: Aunque menos común, los SMS pueden ser interceptados por malware en tu teléfono o en redes Wi-Fi públicas no seguras.

- Dependencia de la red celular: Si no tienes señal o estás en el extranjero sin roaming, no podrás recibir los códigos.

- Retrasos en la entrega: A veces, los SMS pueden tardar en llegar, lo que interrumpe el proceso de inicio de sesión.

Para 2026, la recomendación general es usar aplicaciones autenticadoras o llaves de seguridad físicas como método principal, y mantener los SMS solo como una opción de respaldo si es estrictamente necesario, siempre y cuando se tenga una buena gestión de la seguridad del número telefónico.

Notificaciones de Google: conveniente para usuarios de Android

Este método permite aprobar inicios de sesión directamente desde tu teléfono Android o la aplicación de Google en iOS. Es conveniente y generalmente más seguro que los SMS, ya que utiliza el cifrado de Google.

Pros:

- Facilidad de uso: Solo necesitas tocar “Sí” en la notificación de tu teléfono.

- Resistencia al phishing: La notificación aparece directamente en tu dispositivo de confianza, lo que dificulta que un atacante la replique.

Contras:

- Dependencia del dispositivo: Si pierdes tu teléfono o no tiene batería, no podrás usar este método.

- Solo Google: Es específico de la cuenta de Google y no se extiende a otros servicios.

Consejos adicionales para una seguridad digital robusta en 2026

Activar la verificación en dos pasos es un gran paso, pero la seguridad digital es un esfuerzo continuo. Aquí hay algunos consejos adicionales para mantener tus cuentas protegidas en el panorama de 2026:

- Usa contraseñas únicas y robustas: Nunca reutilices contraseñas. Cada cuenta debe tener una contraseña larga (más de 12 caracteres), compleja (combinando mayúsculas, minúsculas, números y símbolos) y única.

- Implementa un gestor de contraseñas: Herramientas como LastPass, 1Password o Bitwarden te ayudan a generar, almacenar y autocompletar contraseñas complejas de forma segura, eliminando la necesidad de memorizarlas todas.

- Mantén tu software actualizado: Asegúrate de que tu sistema operativo (Windows, macOS, Android, iOS), navegadores web y todas tus aplicaciones estén siempre actualizadas. Las actualizaciones a menudo incluyen parches de seguridad cruciales.

- Sé escéptico con enlaces y correos sospechosos: El phishing sigue siendo una de las principales amenazas. Nunca hagas clic en enlaces ni descargues archivos adjuntos de correos electrónicos o mensajes de texto de remitentes desconocidos o sospechosos. Verifica siempre la URL antes de introducir tus credenciales.

- Revisa regularmente la actividad de tu cuenta: Muchos servicios, incluido Google, te permiten revisar la actividad reciente de inicio de sesión y los dispositivos conectados. Revisa esto periódicamente para detectar cualquier actividad inusual.

- Cuidado con las redes Wi-Fi públicas: Evita realizar transacciones sensibles o acceder a información personal cuando estés conectado a redes Wi-Fi públicas no seguras, ya que pueden ser vulnerables a la intercepción de datos. Si es necesario, usa una Red Privada Virtual (VPN).

- Configura la recuperación de cuenta: Asegúrate de que tu cuenta de Google (y otras) tenga opciones de recuperación actualizadas, como un correo electrónico o número de teléfono de respaldo, en caso de que pierdas el acceso a todos tus métodos de 2FA.

Conclusión: tu escudo digital indispensable

En el dinámico entorno digital de 2026, la verificación en dos pasos ha trascendido de ser una característica opcional a convertirse en un componente fundamental de la ciberseguridad personal. No es solo una barrera adicional contra los atacantes, sino un compromiso activo con la protección de tu identidad y tu privacidad en línea. Al invertir unos minutos en configurar esta medida de seguridad en tus cuentas más importantes, especialmente en tu cuenta de Google, estás construyendo un escudo robusto que te permitirá navegar por internet con mayor tranquilidad y confianza. No dejes tu seguridad al azar; actívala hoy mismo y protege tu futuro digital.

Preguntas frecuentes

¿Qué pasa si pierdo mi teléfono y tengo la verificación en dos pasos activada?

Si pierdes tu teléfono, aún puedes acceder a tu cuenta utilizando los códigos de respaldo que generaste previamente, una llave de seguridad física (si la configuraste) o a través de un método de recuperación de cuenta configurado con antelación, como un correo electrónico o número de teléfono de respaldo. Es crucial tener siempre al menos un método de respaldo.

¿Las aplicaciones autenticadoras necesitan internet para generar códigos?

No, las aplicaciones autenticadoras como Google Authenticator o Authy no necesitan conexión a internet para generar los códigos de verificación. Funcionan con un algoritmo basado en el tiempo que se sincroniza durante la configuración inicial, lo que las hace muy convenientes para usar en cualquier lugar, incluso sin cobertura.

¿Es la verificación en dos pasos infalible?

Aunque la verificación en dos pasos aumenta drásticamente la seguridad de tus cuentas, no es 100% infalible. Existen ataques sofisticados, como el SIM swapping o el phishing muy avanzado, que pueden eludir algunos métodos. Sin embargo, reduce exponencialmente el riesgo de acceso no autorizado y es la mejor defensa disponible para la mayoría de los usuarios.

¿Puedo desactivar la verificación en dos pasos si ya no la quiero?

Sí, puedes desactivar la verificación en dos pasos en cualquier momento desde la configuración de seguridad de tu cuenta, siguiendo los mismos pasos iniciales para activarla. Sin embargo, no es recomendable hacerlo, ya que dejarías tu cuenta mucho más vulnerable a ataques y robo de identidad.

¿Qué servicios además de Google ofrecen verificación en dos pasos?

La mayoría de los servicios en línea populares ofrecen verificación en dos pasos, incluyendo redes sociales como Facebook, Instagram y Twitter; servicios de correo electrónico como Outlook y Yahoo; plataformas de comercio electrónico como Amazon y Mercado Libre; y aplicaciones bancarias. Siempre es buena práctica buscar esta opción en la configuración de seguridad de cada servicio que uses.